Zombie Crapware Как работи платформата на Windows за двоична таблица

Малко хора забелязаха по това време, но Microsoft добави нова функция към Windows 8, която позволява на производителите да заразят фърмуера на UEFI с crapware. Windows ще продължи да инсталира и възкресява този ненужен софтуер дори след като извършите чиста инсталация.

Тази функция продължава да присъства в Windows 10 и е абсолютно загадъчно защо Microsoft ще даде на производителите на компютри толкова много енергия. Той подчертава важността на закупуването на персонални компютри от Microsoft Store - дори извършването на чиста инсталация може да не се отърве от всички предварително инсталирани навици.

WPBT 101

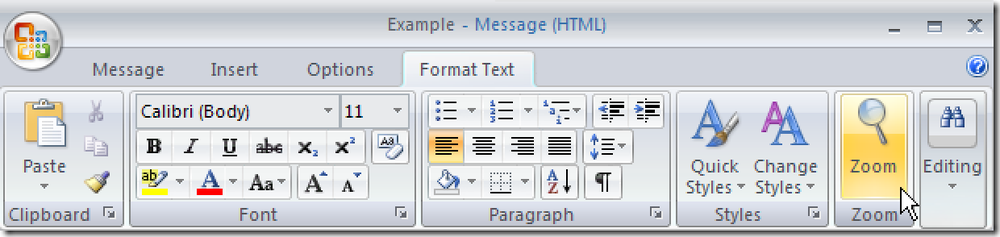

Започвайки с Windows 8, производител на компютри може да вгради програма - Windows .exe файл, по същество - в фърмуера на UEFI на компютъра. Това се съхранява в раздела „Windows Binary Table“ (Windows двоична таблица) (WPBT) на фърмуера на UEFI. Всеки път, когато Windows се стартира, той разглежда фърмуера на UEFI за тази програма, копира го от фърмуера в устройството на операционната система и го изпълнява. Самата Windows не дава възможност да се спре това да се случи. Ако фърмуерът на UEFI на производителя го предложи, Windows ще го стартира без съмнение.

LSE на Lenovo и неговите защитни дупки

Невъзможно е да се пише за тази съмнителна особеност, без да се отбележи случаят, който го доведе до общественото внимание. Lenovo достави разнообразни компютри с включен "Lenovo Service Engine" (LSE). Ето какво твърди Lenovo - пълен списък на засегнатите компютри.

Когато програмата автоматично се стартира от Windows 8, Lenovo Service Engine изтегля програма, наречена OneKey Optimizer, и докладва известно количество данни на Lenovo. Lenovo създава системни услуги, предназначени за изтегляне и актуализиране на софтуер от интернет, което прави невъзможно тяхното премахване - те дори автоматично ще се върнат след чиста инсталация на Windows.

Lenovo отиде още по-далеч и разшири тази сенчеста техника до Windows 7. Фърмуерът на UEFI проверява файла C: Windows 32: autochk.exe и го презаписва със собствената версия на Lenovo. Тази програма се стартира при зареждане, за да провери файловата система на Windows, и този трик позволява на Lenovo да направи тази неприятна практика и на Windows 7. Това просто показва, че WPBT дори не е необходимо - производителите на компютри могат просто да пренапишат системните файлове на Windows..

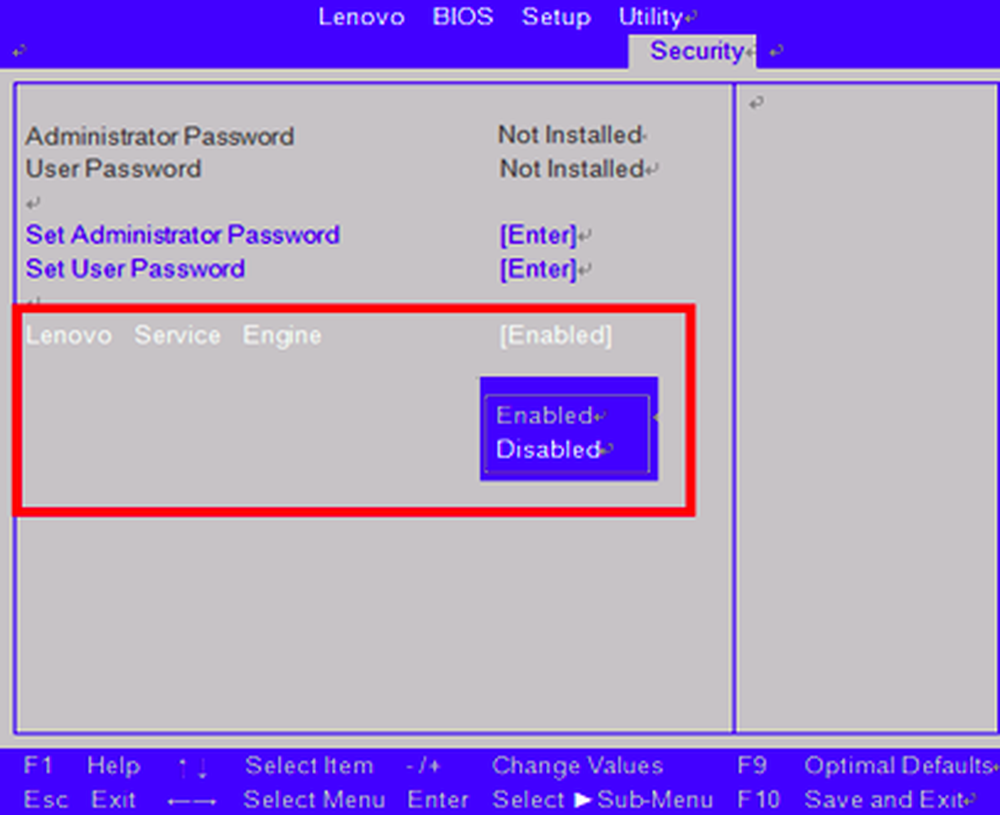

Microsoft и Lenovo откриха голяма уязвимост в сигурността с това, което може да бъде използвано, така че Lenovo за щастие спря доставките на компютри с този гаден боклук. Lenovo предлага актуализация, която ще премахне LSE от преносими компютри и актуализация, която ще премахне LSE от настолни компютри. Въпреки това, те не се изтеглят и инсталират автоматично, така че много - вероятно най-засегнатите компютри на Lenovo ще продължат да имат инсталиран този боклук в своя фърмуер на UEFI.

Това е просто още един неприятен проблем за сигурността от производителя на компютъра, който ни донесе компютри, заразени с Superfish. Не е ясно дали други производители на компютри са злоупотребили с WPBT по подобен начин на някои от техните персонални компютри.

Какво казва Microsoft за това?

Както отбелязва Lenovo:

„Наскоро Microsoft пусна актуализирани насоки за сигурността относно най-доброто приложение на тази функция. Използването на LSE от Lenovo не е в съответствие с тези насоки и затова Lenovo е спряла доставката на настолни модели с тази програма и препоръчва на потребителите с тази помощна програма да изпълняват програма за почистване, която премахва LSE файловете от работния плот.

С други думи, функцията Lenovo LSE, която използва WPBT за изтегляне на junkware от интернет, беше позволена от оригиналния дизайн на Microsoft и насоките за функцията WPBT. Насоките са само усъвършенствани.

Microsoft не предлага много информация за това. На уебсайта на Microsoft има само един .docx файл - дори не уеб страница - с информация за тази функция. Можете да научите всичко, което искате за него, като прочетете документа. В него се обяснява обосновката на Microsoft за включването на тази функция, като се използва устойчив софтуер за защита срещу кражба като пример:

„Основната цел на WPBT е да позволи на критичния софтуер да се запази, дори когато операционната система е променена или преинсталирана в„ чиста ”конфигурация. Един от случаите за използване на WPBT е да се даде възможност за софтуер против кражба, който се изисква да се запази в случай, че дадено устройство е откраднато, форматирано и преинсталирано. В този сценарий функционалността на WPBT осигурява възможност на софтуера за защита срещу кражба да се преинсталира в операционната система и да продължи да работи по предназначение. "

Тази защита на функцията е добавена само към документа, след като Lenovo го е използвал за други цели.

Вашият компютър включва ли WPBT софтуера?

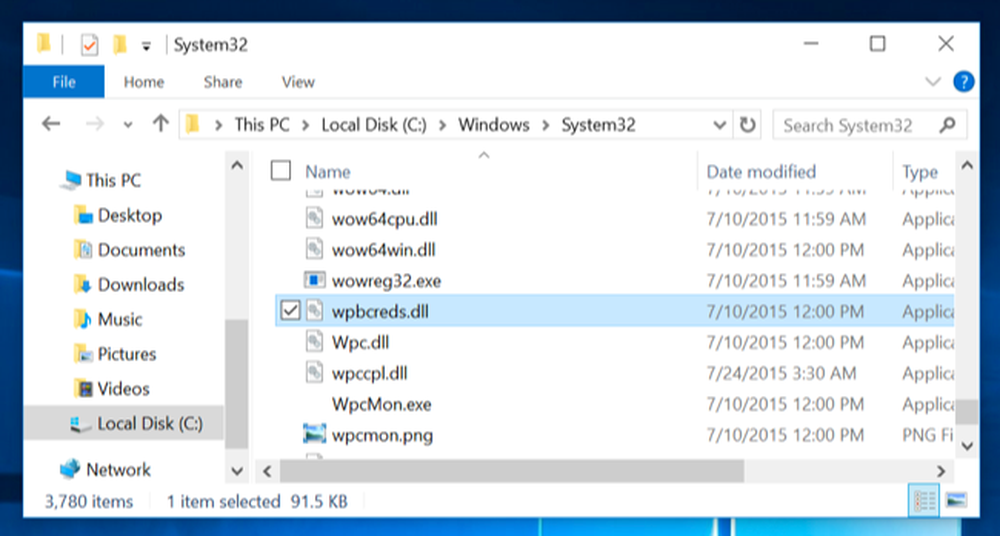

На компютри, които използват WPBT, Windows чете двоичните данни от таблицата в фърмуера на UEFI и ги копира във файл с име wpbbin.exe при стартиране.

Можете да проверите собствения си компютър, за да видите дали производителят е включил софтуер в WPBT. За да разберете, отворете директорията C: Windows 32 и потърсете файл с име wpbbin.exe. Файлът C: Windows system32 wpbbin.exe съществува само ако Windows го копира от фърмуера на UEFI. Ако не присъства, производителят на компютъра ви не е използвал WPBT за автоматично стартиране на софтуер на вашия компютър.

Избягване на WPBT и други Junkware

Microsoft създаде още няколко правила за тази функция в резултат на безотговорната сигурност на Lenovo. Но това е объркващо, че тази функция дори съществува на първо място - и особено объркващо, че Microsoft ще го предостави на производителите на компютри без никакви ясни изисквания за сигурност или насоки за използването му.

Преработените указания инструктират ПОО да гарантират, че потребителите действително могат да деактивират тази функция, ако не го искат, но указанията на Microsoft не са спрели на производителите на компютри да злоупотребяват със сигурността на Windows в миналото. Уверете се, че Samsung доставя компютри с Windows Update, защото това е по-лесно, отколкото да работите с Microsoft, за да се уверите, че подходящите драйвери са добавени към Windows Update.

Това е още един пример за производителите на компютри, които не приемат сериозно сигурността на Windows. Ако планирате да закупите нов компютър с Windows, препоръчваме ви да закупите такъв от Microsoft Store, Microsoft всъщност се интересува от тези компютри и гарантира, че няма вреден софтуер като Lenovo Superfish, Samsung Disable_WindowsUpdate.exe, функцията на Lenovo за LSE, и всички останали боклуци с типичен компютър.

Когато написахме това в миналото, много читатели отговориха, че това е ненужно, защото винаги можете да направите чиста инсталация на Windows, за да се отървете от всякакво подутване. Е, очевидно това не е вярно - единственият сигурен начин да получите компютър с Windows, който не се нуждае от надупчен софтуер, е от Microsoft Store. Не трябва да е така, но е така.

Това, което е особено обезпокоително за WPBT, не е само пълната липса на Lenovo в използването му за печене на уязвимости в сигурността и junkware в чисти инсталации на Windows. Особено притеснително е, че Microsoft предоставя на производителите на персонални компютри функции като тази на първо място - особено без подходящи ограничения или насоки.

Също така отне няколко години, преди тази функция дори да бъде забелязана сред по-широкия свят на технологиите, и това се случи само поради неприятната уязвимост в сигурността. Кой знае какви други неприятни функции се пекат в Windows за злоупотреба с производителите на компютри. Производителите на компютри пренасят репутацията на Windows чрез мътността и Microsoft трябва да ги контролира.

Автор на снимката: Кори М. Грение на Flickr