Wi-FI Защитена настройка (WPS) е несигурна Ето защо трябва да го изключите

WPA2 със сигурна парола е сигурна, докато деактивирате WPS. Този съвет ще намерите в ръководствата за осигуряване на Wi-Fi в мрежата. Wi-Fi Protected Setup е добра идея, но използването му е грешка.

Вашият рутер вероятно поддържа WPS и вероятно е активиран по подразбиране. Подобно на UPnP, това е несигурна функция, която прави вашата безжична мрежа по-уязвима за атаки.

Какво е Wi-Fi Protected Setup?

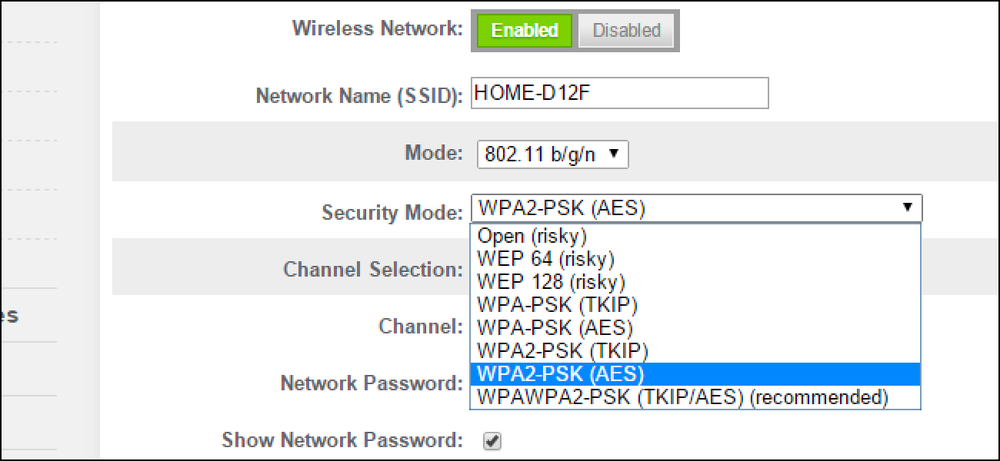

Повечето домашни потребители трябва да използват WPA2-Personal, известен още като WPA2-PSK. "PSK" означава "предварително споделен ключ". На маршрутизатора си създавате безжична парола и след това осигурявате същата парола за всяко устройство, което свързвате към WI-Fi мрежата. Това по същество ви дава парола, която защитава вашата Wi-FI мрежа от неоторизиран достъп. Маршрутизаторът получава ключ за шифроване от паролата ви, който използва за шифроване на трафика на безжичната мрежа, за да гарантира, че хората, които нямат ключ, не могат да го подслушват.

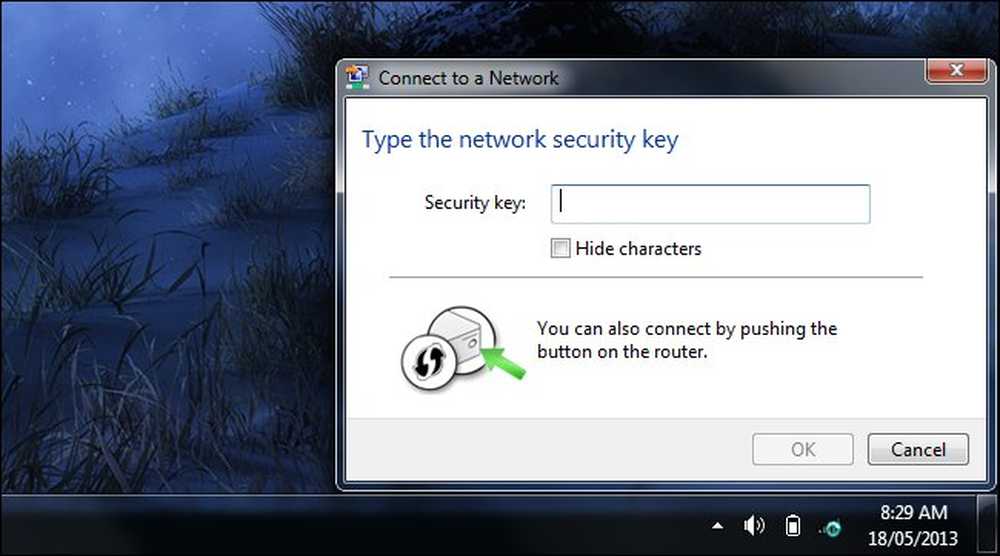

Това може да е малко неудобно, тъй като трябва да въведете паролата си за всяко ново устройство, което свързвате. За да се реши този проблем, е създадена защитена настройка на Wi-FI (WPS). Когато се свържете с маршрутизатор с активиран WPS, ще видите съобщение, че можете да използвате по-лесен начин за свързване, вместо да въвеждате своя пропуск за Wi-Fi.

Защо Wi-Fi защитената настройка е несигурна

Има няколко различни начина за внедряване на защитената с Wi-Fi настройка:

PIN: Маршрутизаторът има осемцифров ПИН, който трябва да въведете на вашите устройства за свързване. Вместо да проверява едновременно целия осемцифрен PIN, рутерът проверява първите четири цифри отделно от последните четири цифри. Това прави WPS PIN-овете много лесно за „груба сила“, като се познават различни комбинации. Има само 11 000 възможни четирицифрени кода и след като софтуерът на грубата сила получи първите четири цифри надясно, нападателят може да премине към останалите цифри. Много потребителски маршрутизатори не изчакват след предоставяне на грешен WPS PIN, което позволява на нападателите да отгатват отново и отново. ПИН кодът за WPS може да бъде подложен на грубо насилие за около ден. [Source] Всеки може да използва софтуер, наречен „Reaver“, за да разбие PIN на WPS.

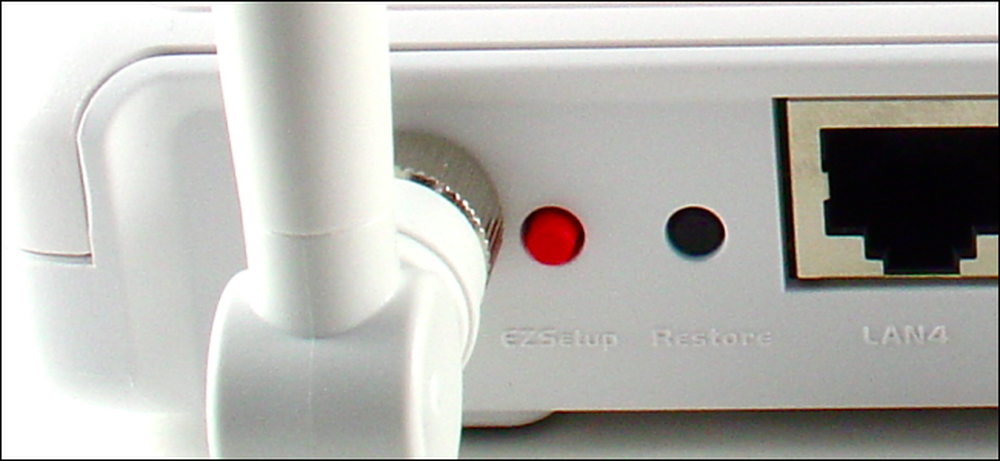

Бутон-Connect: Вместо да въвеждате PIN или парола, можете просто да натиснете физически бутон на рутера, след като се опитате да се свържете. (Бутонът може също да е софтуерен бутон на екрана за настройка.) Това е по-сигурно, тъй като устройствата могат да се свързват само с този метод за няколко минути след натискане на бутона или след свързване на едно устройство. Той няма да бъде активен и достъпен за експлоатация през цялото време, тъй като WPS PIN е. Push-button-connect изглежда до голяма степен сигурен, като единствената уязвимост е, че всеки, който има физически достъп до рутера, може да натисне бутона и да се свърже, дори и да не познава Wi-Fi паролата.

ПИН е задължителен

Докато push-button-connect е сигурно сигурен, методът за удостоверяване на PIN е задължителен, основен метод, който всички сертифицирани WPS устройства трябва да поддържат. Точно така - WPS спецификацията изисква устройствата да прилагат най-несигурния метод за удостоверяване.

Производителите на маршрутизатори не могат да разрешат този проблем със сигурността, защото спецификацията на WPS изисква несигурен метод за проверка на ПИН кодовете. Всяко устройство, използващо Wi-Fi Protected Setup в съответствие със спецификацията, ще бъде уязвимо. Самата спецификация не е добра.

Можете да деактивирате WPS?

Има няколко различни типа рутери там.

- Някои маршрутизатори не ви позволяват да деактивирате WPS, като не осигурявате възможност за това в техните конфигурационни интерфейси.

- Някои маршрутизатори предоставят възможност за деактивиране на WPS, но тази опция не прави нищо и WPS все още е активирана без ваше знание. През 2012 г. този недостатък беше открит на „всяка тествана безжична точка за достъп на Linksys и Cisco Valet…“ [Source]

- Някои маршрутизатори ще ви позволят да деактивирате или активирате WPS, като не предлагате избор на методи за удостоверяване.

- Някои маршрутизатори ще ви позволят да деактивирате WPS удостоверяването, основано на ПИН, докато все още използвате идентификация с бутон.

- Някои рутери изобщо не поддържат WPS. Те вероятно са най-сигурните.

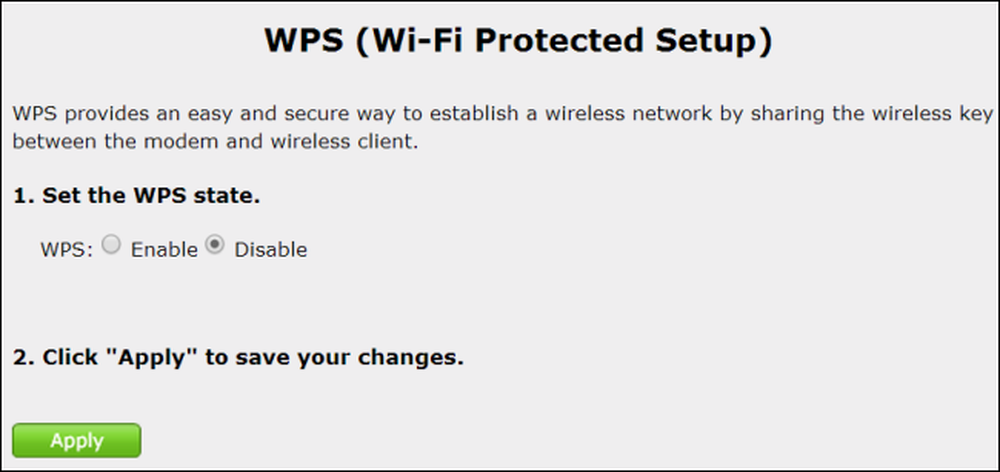

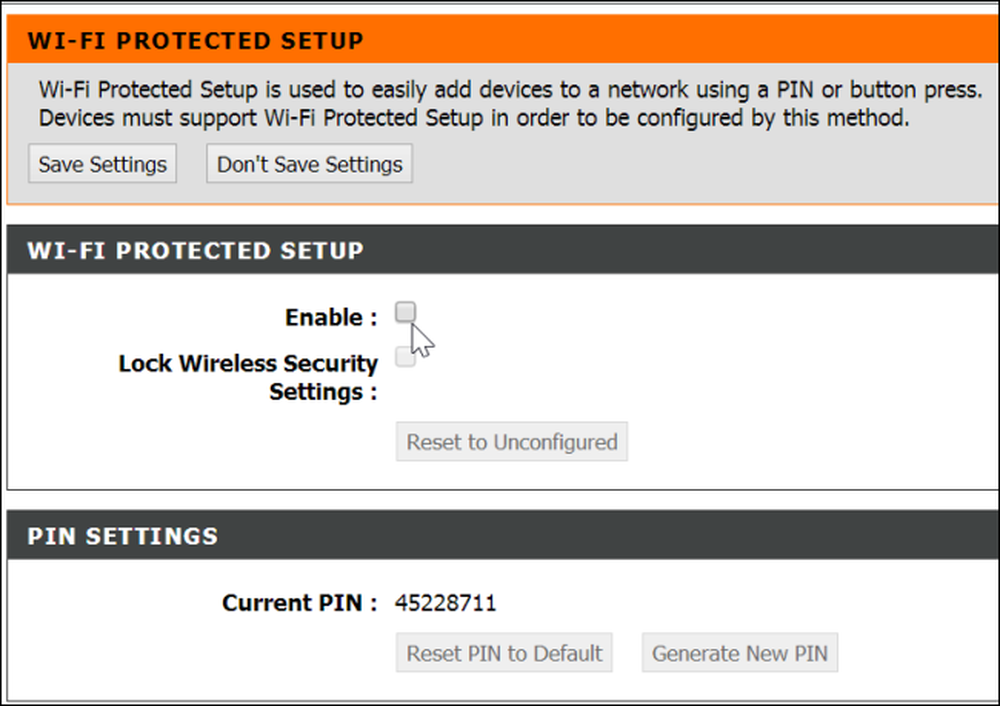

Как да деактивирате WPS

Ако вашият маршрутизатор ви позволява да деактивирате WPS, най-вероятно ще намерите тази опция под защитената Wi-Fi настройка или WPS в неговия уеб-базиран интерфейс за конфигуриране..

Трябва поне да деактивирате опцията за удостоверяване на базата на ПИН. На много устройства ще можете да избирате дали да активирате или деактивирате WPS. Изберете да деактивирате WPS, ако това е единственият избор, който можете да направите.

Ще се тревожим за това, да оставим WPS активиран, дори ако опцията за PIN-код изглежда е забранена. Като се има предвид ужасният рекорд на производителите на маршрутизатори, когато става въпрос за WPS и други несигурни функции като UPnP, не е ли възможно някои WPS реализации да продължат да правят удостоверяването на базата на ПИН код, дори когато изглежда, че е забранено?

Разбира се, теоретично може да сте сигурни, че WPS е активирана, докато удостоверяването чрез PIN-код е забранено, но защо рискувате? Всичко WPS наистина ви позволява да се свържете по-лесно с Wi-Fi. Ако създадете парола, която лесно можете да запомните, трябва да можете да се свързвате също толкова бързо. И това е проблем само за първи път - след като веднъж свържете устройство, не трябва да го правите отново. WPS е ужасно рисковано за функция, която предлага такава малка полза.

Кредит за изображението: Jeff Keyzer на Flickr